- Profile

- ふくざわ・やすこ 1985年日本女子大学家政学部家政理学科卒。同年日立製作所のシステム開発研究所入所。以来、主任研究員、主管研究員として情報セキュリティの研究開発を担務、研究開発グループに所属。この間、2007年横浜国立大学大学院環境情報学府情報メディア環境学専攻博士課程修了。2016年大阪工業大学情報科学部情報ネットワーク学科教授。2019年から現職。博士(工学)。兵庫県出身。

お掃除ロボットが攻撃マシンにも

テレワークやオンライン授業の広がりで情報のセキュリティにも関心が高まっています。その技術は現代では政治、ビジネス、外交、軍事から、あらゆる市民生活にまでかかわります。パソコンやスマートフォンは言うに及ばず、IoT(モノのインターネット)時代では各種家電やセンサもネットワークでつながるため、データ漏えいなどのリスクがごく身近にあるのです。大阪工大ネットワークデザイン学科の福澤寧子教授は、我が国のこの分野の黎明期から日立製作所の研究所で多様な製品や社会インフラを支える情報セキュリティシステムの開発などに携わってきました。最近のネット上の脅威や研究テーマについて福澤教授に聞きました。

最初の仕事は暗号機

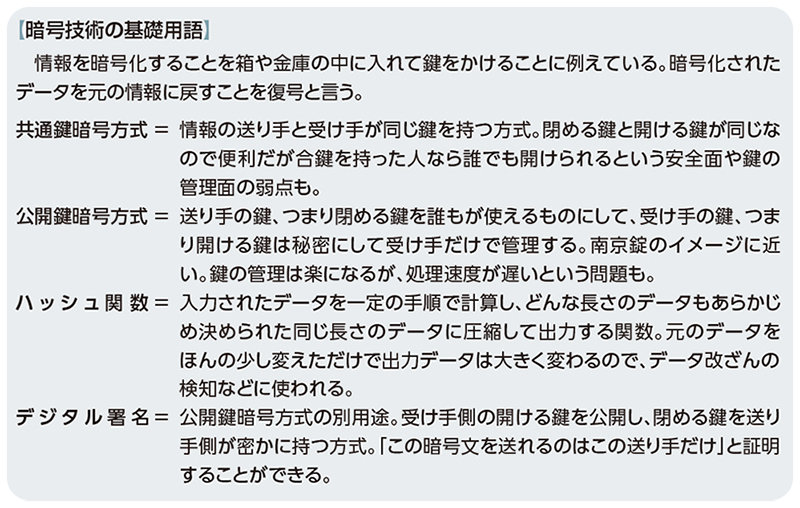

私が日立製作所で初めて製品にかかわった仕事は、当時の大型コンピュータに直結させる最初の暗号機の開発でした。暗号は情報セキュリティを支える中核技術で、情報を一定の規則と鍵(カギ)で第三者に簡単に解読されない状態に変化させることです。この一定の規則と鍵には、大きく分けて共通鍵暗号方式と公開鍵暗号方式があります。現在では、ハッシュ関数やデジタル署名といったさまざまな暗号技術も活用されています=別項。

日立製作所では30年近く、情報セキュリティの研究・開発に従事しました。最初の暗号機以後は、超小型薄型チップのセキュリティ機構、ハッシュ関数、高速道路や鉄道など重要インフラのセキュリティ規格などの開発や、大規模システムに不可欠なネットワークセキュリティやリスク分析・評価などに携わりました。

戦争と変わらない国家的サイバー攻撃

大阪工大に移ってからの研究テーマの前に、最近の情報セキュリティ上の脅威の特徴や傾向についてお話しします。なお国際標準化機構(ISO)と国際電気標準会議(IEC)が策定した国際規格では、情報セキュリティの7要素が定義されていますが、特に、機密性(認められた者だけがアクセスできる=Confidentiality)、完全性(情報が破壊、改ざん、消去されていない=Integrity)、可用性(必要な時に中断することなくアクセスできる=Availability)の3つを情報セキュリティのCIAと言い、重要とされています。

① 特定の組織や人を狙う標的型攻撃による被害の増加が目立ちます。例えば無差別にウイルスを送りつける一斉攻撃より、特定の人を狙い撃ちする方が攻撃者には効率的だからです。「あなたに」と名指しで来たメールを思わず開けてしまう人は多いのです。

② データを勝手に暗号化し「カネ(身代金)を出さなければデータを復号する鍵を渡さないぞ」というランサムウェアが増えています。同じようなウイルスが次から次と後を絶ちません。

③ IoT関係のデバイスへの攻撃も目立ってきました。例えばお掃除ロボットを買ってきても、多くの人はその中のパスワードをデフォルト設定のままにして変更しません。そこを狙われてウイルスが侵入します。今や家電の多くがネットワークにつながる情報機器でもあるのです。攻撃者は家電を踏み台に他の機器を誤作動させたり、画像を撮ったり、録音したり、情報を盗みます。家中の機器が攻撃マシンになり得るのです。自動車も攻撃されます。実際に米国の研究者が、走行中の自動車に無線で攻撃しブレーキをかけることができると、実証しました。逆に言うとアクセルを踏むこともできるのでとても危険です。自動車業界は衝撃を受けて、すぐに対策を講じました。

④ もっと恐ろしい脅威は、国家ぐるみのサイバー攻撃です。他国の機密情報を盗んだりするだけでなく、社会インフラにも攻撃をかけます。中国や北朝鮮、ロシアなどがすぐに思い浮かびますが、もちろん米国など西側諸国も仕掛けています。発電所やダムなどの社会インフラが攻撃を受けると深刻です。電力が止められただけでも大変ですが、原発が暴走し始めたらと思うと本当に怖いです。戦争と変わりありませんね。実際にイランの核施設が2009~10年にサイバー攻撃で被害を受けたのは、USBメモリーを介したウイルス攻撃だったと言われています。また発展途上国がこうした攻撃で産業情報を盗み出し自国の成長につなげるということもあります。

⑤ 最近のテレワークで起きている問題もあります。オンライン会議のツールのZoomでトラブルが起きたニュースがありましたが、システムの品質保証は当然なことです。加えて、秘密情報である「鍵」の管理は、システムの安全性の根幹ですので、決しておろそかにできない問題なのです。鍵管理に関してどこまで信頼できるか、という懸念は払拭されていません。

このほか、スマホなど情報機器を高齢者など情報リテラシー(情報活用能力)の弱い層でも簡単に持てる時代という側面もあります。うっかりミスはある程度防げますが、悪意のある行為は避けられません。小学生のころからリスク教育を充実させ、個々人がどれだけリテラシーを高めるかです。セキュリティ問題は人間と深くかかわる問題です。

セーフティとセキュリティを同時に分析 ブロックチェーンの新サービスも研究

最近私が取り組んでいる研究テーマは主に3つあります。

1つ目はIoT時代に必要なセーフティとセキュリティの統合分析です。製品やシステムが正しく動作していても、それらがネットワークに接続されたことによって事故が発生する、というのがあらゆるモノがつながるIoT時代ならではの脅威です。意図的脅威に対処するセキュリティに対して、偶発的脅威に対処するのがセーフティですが=図、この2つを同時に統合して分析する必要があります。例えば、ある製品が不具合で発火しないかはセーフティの話ですが、その製品をネットワークにつなげたらサイバー攻撃を受けたというのはセキュリティの話です。困ったことにセーフティの分野では問題が発生するとフェイルセーフの考え方で製品の稼働を穏やかに維持しますが、セキュリティの分野ではウイルスが侵入すれば通信を遮断しようとします。通信を止めるというセキュリティ対策がセーフティ上の新たな脅威になり、かえって製品が壊れてしまう可能性もあるのです。

具体的には米国でセーフティ分析に使われ始めたSTAMPという新しい手法をセキュリティ分析に応用できないかと研究しています。製品の物理的故障だけでなく、ソフトウェアやそれらの相互作用による異常も特定できる手法なので、IoTの分析に適していると考えました。そして、製品の物理的故障とそれらがネットワークにつながることで起きる異常に、セーフティとセキュリティの両面から対応できる統合分析方式を提案しています。

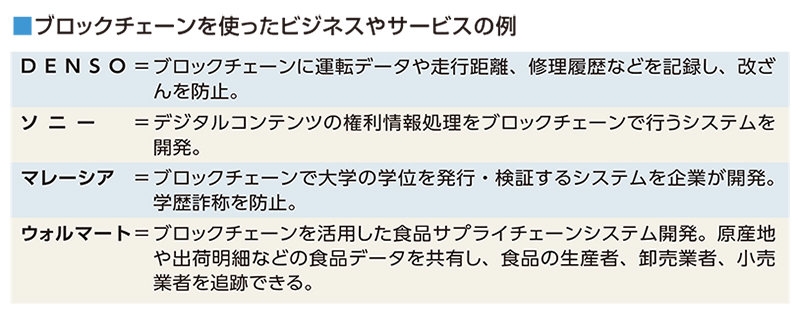

2つ目はブロックチェーン技術です。電子暗号通貨ビットコインのシステムを支える技術です。取引などの記録をコンピュータのネットワーク上で管理する言わば記録台帳の技術で、ネットワーク上の複数のコンピュータで取引の記録を互いに共有し、検証し合いながら正しい記録を鎖(チェーン) のようにつなぎ蓄積する仕組みなので「分散型台帳」とも言われます。ピア・トゥ・ピア(P2P)という通信方式やハッシュ関数、公開鍵暗号などの暗号化技術といった既存の技術を組み合わせたものですが、中央管理者がいないという、とても興味深い技術です。「ナカモト サトシ」という謎の人物が考案したと言われています。

<一部のコンピュータで取引データを改ざんしても、他の多数のコンピュータによって正しい取引データが選ばれるため、記録の改ざんや不正取引がほぼ不可能><分散型ネットワークで構成するため取引データを収集管理する大規模コンピュータを必要とせず、低コストでの運用可能>。こうした大きな利点があり、現在、暗号通貨だけでなく、ブロックチェーンを使った新ビジネスやサービスが次々に出てきています=例。私の研究室でも学生と一緒にこのブロックチェーンの特性を追及した新たなサービスを研究しています。

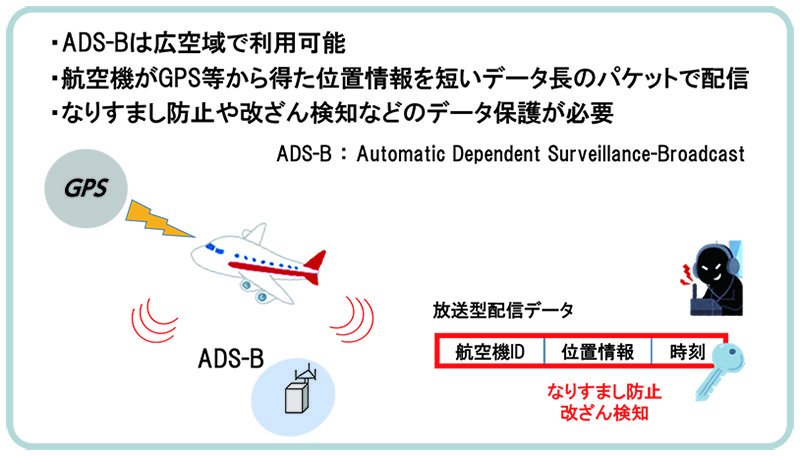

3つ目のテーマはIoTを含む、さまざまなシステムのセキュリティ対策です。例えば、航空機が絶えずGPSから得た現在の位置と高度を放送するADS-B(Automatic Dependent Surveillance-Broadcast)というシステムがあります。広空域で通信可能であり、周囲に位置を知らせることで空中衝突を回避できます。近い将来、全航空機に装備することが義務化されるものですが、なりすまし防止やデータ改ざんを検知するセキュリティ対策ができていません。通信パケットのデータ長が短いのが難点で、そこに情報セキュリティを組み込む新しい工夫を提案しようとしています。

前の記事へ

前の記事へ